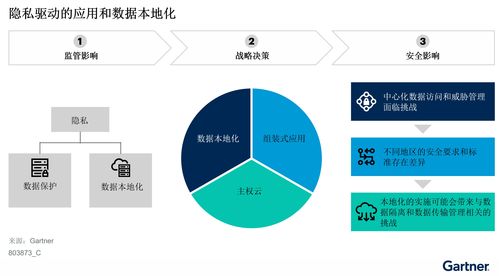

Gartner发布的研究报告强调了应用和数据本地化(Application and Data Localization)战略在全球数字化转型中的关键作用。这一战略不仅关乎合规与数据主权,更对网络安全,尤其是网络安全软件开发领域,产生了深远且具体的重塑性影响。从设计理念到技术架构,再到开发流程,网络安全软件正经历一场以“本地化”为核心的深刻变革。

影响一:驱动安全架构从“边界防护”向“数据内生安全”演进

传统的网络安全软件设计多基于网络边界防护模型,如防火墙、入侵检测系统等,其核心假设是可信的内部网络与不可信的外部网络。应用与数据本地化战略要求数据在特定地理或司法管辖区内存储和处理,这使得数据的物理和逻辑位置变得分散且固定。因此,新的安全范式要求安全能力内生于应用和数据本身。

这直接推动网络安全软件开发的重心转移:

- 加密与标记化成为标配:软件必须集成更强大、更灵活的字段级、文件级或数据库级加密方案,确保数据在静态、传输及处理过程中,即使在本地化环境内,也能最小化暴露风险。

- 零信任架构(ZTA)的深度集成:软件开发需内嵌持续验证、最小权限访问控制等零信任原则。安全策略的执行点从网络边界下沉到每一个应用接口(API)和每一次数据访问请求,确保无论数据位于何处,访问都需经过严格、动态的授权。

- 数据安全态势管理(DSPM)工具兴起:为应对本地化数据分散管理的复杂性,能自动发现、分类、监控本地化数据存储安全状况的DSPM模块,正成为大型安全软件或平台不可或缺的组成部分。

影响二:催生合规性成为安全软件开发的核心功能模块

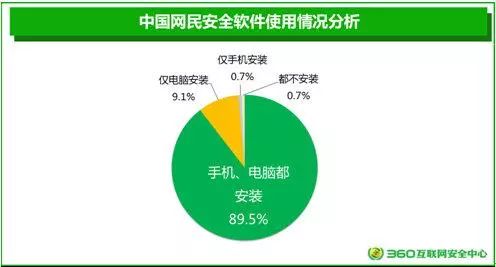

本地化战略的核心驱动力之一是满足各国各地区日益严格的数据保护法规(如中国的《网络安全法》、《数据安全法》、《个人信息保护法》,欧盟的GDPR等)。合规性已从一个外部审计项,转变为需要持续、自动化管理的技术需求。

这对网络安全软件开发意味着:

- “合规即代码”(Compliance as Code):开发者需将具体法规的数据存储地点、访问权限、留存时间、跨境传输条件等要求,转化为可配置的策略规则和自动化工作流,直接嵌入到安全控制平台中。

- 差异化策略引擎:软件需要能够根据数据主体的国籍、数据本身的敏感级别以及数据物理存储的司法管辖区,动态施加不同的保护策略。一个支持全球业务的安全管理平台,其策略引擎必须能同时处理数十种不同的本地化合规要求。

- 审计与报告功能的强化:自动生成符合各地监管机构要求的合规性报告、数据流向地图和事件日志,成为安全软件的关键卖点。开发重点从单纯的防护,扩展到提供透明的、可验证的合规证据链。

影响三:重塑开发流程与供应链安全要求

应用本地化往往涉及在多地部署相同或类似的应用实例,这放大了供应链攻击和软件自身漏洞的风险。一个漏洞可能同时影响所有本地化部署节点。

因此,网络安全软件的开发过程本身必须升级:

- 安全左移与持续安全:在软件开发生命周期(SDLC)的最早阶段,就必须考虑本地化部署环境的安全基线差异。DevSecOps流程需要集成针对不同区域合规要求和网络环境的安全测试与验证。

- 软件物料清单(SBOM)与溯源成为刚性需求:为应对监管审查和快速响应漏洞,安全软件自身必须提供清晰、完整的SBOM,确保其使用的所有开源和第三方组件透明可查,并能快速定位受影响的本地化部署实例。

- 对部署环境安全假设的重新评估:开发者不能再假定“本地数据中心比公有云更安全”。软件需具备环境自感知能力,能够根据部署的本地基础设施(可能是私有云、托管设施或边缘节点)的安全成熟度,动态调整或增强其安全控制措施,例如加强初始配置校验或内部流量监控。

结论

Gartner所强调的应用与数据本地化战略,正将网络安全软件开发从提供通用防护工具的范式,推向构建智能化、内生化、合规驱动的新型安全能力平台。未来的网络安全软件,本质上是保障数据在复杂、分散的本地化疆域内安全流动与处理的“规则执行官”和“合规审计官”。成功的安全软件供应商,必然是那些能够将数据主权要求、零信任原则和自动化合规能力深度融入其产品DNA的先行者。对于开发团队而言,理解本地化战略的深层安全意涵,并据此重构技术路线与开发实践,已成为在新时代构建核心竞争力的关键。